مطالبی که در ادامه می خوانید:

در عصری که تراکنشهای آنلاین و ارتباطات به بخشی ضروری از زندگی روزمره ما تبدیل شدهاند، خطر جرایم سایبری، بهویژه حملات فیشینگ، بسیار زیاد است. Phishing یک تلاش مخرب برای سرقت اطلاعات شخصی، مانند اعتبار ورود، شماره کارت اعتباری، و شماره تامین اجتماعی از طریق ابزارهای فریبنده است.

این مقاله از بروکرلند عمیقاً به دنیای این نوع حملات سایبری می پردازد و مکانیسم ها، انگیزه ها و روش های آنها را بررسی می کند. ما حوادث قابل توجه فیشینگ را بررسی خواهیم کرد و از همه مهمتر، نکات و استراتژیهای مهمی را برای محافظت از خود و سازمانتان در برابر این تهدید همیشه در حال تکامل ارائه خواهیم کرد.

فیشینگ چیست؟

نه تنها ترید بلکه کلا زندگی در دنیای مدرن مستلزم آگاهی در برابر انواع دستکاری های بازار همچون استاپ هانتینگ یا طرح های کلاهبرداری پامپ و دامپ کریپتو و یا کلاهبرداری پانزی در قالب شرکت های سرمایه گذاری و در آخر هم کلاهبرداری پراپ تریدینگ است که به جای ارائه خدمات صادقانه پراپ تریدینگ به کلاهبرداری مشغولند. یکی دیگی از این دسته موارد که به همگی در بروکرلند پرداختیم، فیشینگ است.

فیشینگ نوعی از جرایم سایبری است که در آن مهاجمی که به عنوان فیشر شناخته میشود، سعی میکند افراد را فریب دهد تا اطلاعات حساس را ارائه دهند یا اقداماتی را انجام دهند که امنیت آنها را به خطر میاندازد. این می تواند شامل اطلاعات شخصی مانند رمز عبور، شماره کارت اعتباری، شماره تامین اجتماعی یا داده های مالی باشد.

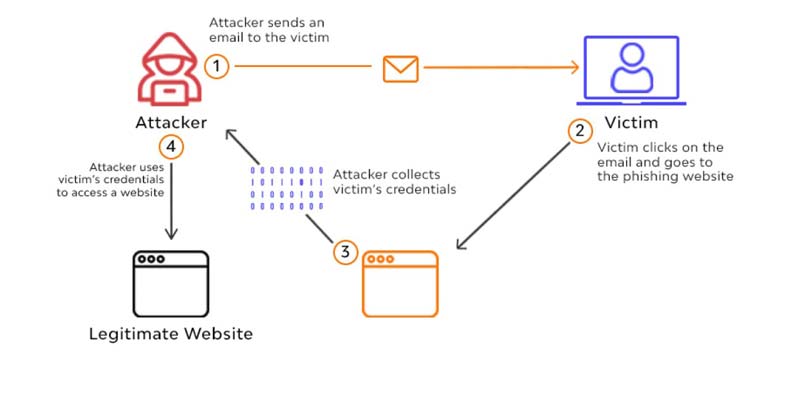

حملات فیشینگ معمولاً از طریق ایمیلها، وبسایتها یا تماسهای تلفنی جعلی رخ میدهند. این ارتباطات به گونهای طراحی شدهاند که به نظر میرسد از یک منبع قانونی مانند بانک، سازمان دولتی یا شرکت مورد اعتماد میآیند. با این حال، آنها در واقع توسط مهاجم برای فریب دادن و دستکاری گیرنده برای افشای اطلاعات حساس ایجاد می شوند. بیایید بررسی کنیم یک حمله فیشینگ معمولی چگونه ممکن است رخ دهد:

- تماس اولیه: مهاجم یک ایمیل ارسال می کند که می تواند مانند یک پیام قانونی از یک بانک، سایت رسانه های اجتماعی یا سایر نهادهای مورد اعتماد باشد. ایمیل ممکن است حاوی پیوندی به یک وب سایت جعلی یا یک پیوست مخرب باشد.

- تاکتیک های فریبنده: ایمیل ممکن است از زبان فوری یا هشدار دهنده استفاده کند تا گیرنده را دچار حس فومو کرده و یا فریب دهد تا اقدامی فوری انجام دهد، مانند به روز رسانی اطلاعات حساب، تأیید هویت یا پرداخت.

- وبسایتهای جعلی: اگر ایمیل حاوی پیوند باشد، ممکن است به یک وبسایت جعلی نزدیک شود که شباهت زیادی به سایت قانونی خود دارد. سایت جعلی ممکن است از قربانی بخواهد که اعتبار ورود به سیستم یا سایر اطلاعات حساس خود را وارد کند.

- سرقت داده: هنگامی که قربانی اطلاعات خود را در وب سایت جعلی فیشینگ وارد می کند، مهاجم می تواند آنها را بدزدد و از آن برای اهداف خود مانند سرقت هویت، کلاهبرداری مالی یا دسترسی غیرمجاز به حساب ها استفاده کند.

حملات فیشینگ می تواند از طریق تلفن نیز رخ دهد، جایی که مهاجم به عنوان نماینده قانونی یک شرکت یا سازمان ظاهر می شود و اطلاعات حساس را می خواهد. این حملات به عنوان vishing (فیشینگ صوتی) شناخته می شوند.

برای جلوگیری از قربانی شدن در حملات فیشینگ، بسیار مهم است که نسبت به ارتباطات ناخواسته، به ویژه ارتباطاتی که اطلاعات شخصی یا حساس را درخواست می کنند، محتاط و شک داشته باشید. همیشه از طریق تماس مستقیم با شرکت یا سازمان با استفاده از اطلاعات تماس مورد اعتماد (نه اطلاعات ارائه شده در پیام مشکوک) صحت ایمیل ها، وب سایت ها یا تماس های تلفنی را تأیید کنید.

علاوه بر این، افراد و سازمانها باید از رمزهای عبور قوی و منحصربهفرد برای هر حساب آنلاین استفاده کنند و در صورت وجود، احراز هویت چند عاملی (MFA) را فعال کنند. نظارت منظم بر حسابهای مالی و گزارشهای اعتباری نیز میتواند به شناسایی هرگونه فعالیت غیرمجاز یا سرقت هویت که ممکن است در نتیجه حمله Phishing باشد کمک کند.

انواع مختلف و راه های حملات فیشینگ

حملات فیشینگ می توانند اشکال مختلفی داشته باشند که هر کدام برای سوء استفاده از آسیب پذیری های خاص و دستکاری قربانیان برای افشای اطلاعات حساس یا انجام اقدامات مضر طراحی شده اند. در اینجا برخی از انواع رایج آن آورده شده است:

Spear Phishing: برخلاف فیشینگ معمولی، این نوع بسیار هدفمند است. مهاجمان تحقیقات کاملی روی قربانیان خود انجام می دهند تا حمله خود را شخصی کنند. آنها ممکن است از اطلاعات بهدستآمده از رسانههای اجتماعی یا منابع دیگر برای ایجاد ایمیلهای قانعکننده استفاده کنند که تشخیص آنها به عنوان تقلبی دشوارتر است.

ویشینگ (فیشینگ صوتی): در حملات ویشینگ، مهاجمان از تماس های تلفنی یا پیام های صوتی برای فریب قربانیان برای افشای اطلاعات حساس استفاده می کنند. آنها ممکن است وانمود کنند که از یک بانک، آژانس دولتی یا پشتیبانی فنی هستند و ادعا کنند مشکلی در حساب قربانی وجود دارد که نیاز به توجه فوری دارد.

Smishing (اس ام اس فیشینگ): در حملات smishing، مهاجمان پیام های متنی جعلی ارسال می کنند که به نظر می رسد از منابع قانونی آمده است. این پیامها اغلب حاوی پیوندهایی به وبسایتهای جعلی یا دستورالعملهایی برای تماس با شماره تلفنی هستند که از قربانی خواسته میشود اطلاعات شخصی خود را ارائه دهد.

نهنگ: حملات نهنگ نوعی از حملات فیشینگ Spear است که به طور خاص افراد یا سازمان های برجسته را هدف قرار می دهد. این حملات اغلب از تکنیک های پیچیده برای دستیابی به اطلاعات حساس یا دارایی های مالی استفاده می کنند.

Clone Phishing: در کلون فیشینگ، مهاجمان از یک ایمیل قانونی استفاده می کنند که رهگیری و شبیه سازی شده است. سپس تغییرات کوچکی در ایمیل ایجاد میکنند، مانند جایگزین کردن یک پیوند یا پیوست، و دوباره آن را برای گیرنده اصلی ارسال میکنند تا آنها را فریب دهند تا اطلاعات حساس را فاش کنند.

فیشینگ موتور جستجو: در حملات فیشینگ موتورهای جستجو، مهاجمان وب سایت های جعلی ایجاد می کنند که در نتایج موتورهای جستجو برای پرس و جوهای خاص ظاهر می شوند. قربانیانی که در جستجوی اطلاعات در مورد یک موضوع خاص هستند ممکن است در یکی از این وب سایت های جعلی قرار گیرند، جایی که از آنها خواسته می شود اعتبار ورود به سیستم یا سایر اطلاعات شخصی خود را وارد کنند.

فارمینگ: حملات فارمینگ شامل هدایت مجدد قربانیان از یک وب سایت قانونی به یک وب سایت جعلی بدون اطلاع آنها است. این اغلب از طریق جعل DNS یا تکنیک های دیگری که ترافیک اینترنت قربانی را دستکاری می کند انجام می شود.

مخاطب ایمیل تجاری (BEC): در حملات BEC، مهاجمان با جعل هویت مدیران یا سایر افراد مورد اعتماد، مشاغل و کارکنان آنها را هدف قرار می دهند. این حملات اغلب شامل درخواست انتقال سیمی یا اطلاعات حساس تحت پوشش یک معامله تجاری قانونی است.

فیشینگ ایمیلی: این رایج ترین شکل phishing است. مهاجمان ایمیلهای تقلبی را ارسال میکنند که به نظر میرسد از منابع قانونی مانند بانکها، سازمانهای دولتی یا شرکتهای مورد اعتماد میآیند. این ایمیلها اغلب حاوی پیوندهایی به وبسایتهای جعلی یا پیوستهای مخرب هستند که در صورت کلیک یا دانلود، میتوانند بدافزار نصب کنند یا اطلاعات شخصی را به سرقت ببرند.

حمله مرد در وسط (MITM): در حمله MITM، مهاجمان ارتباط بین دو طرف را رهگیری می کنند و مخفیانه پیام ها یا اطلاعات ارسال شده را تغییر می دهند. این می تواند به آنها اجازه دهد اطلاعات حساس را بدزدند یا ارتباطات را برای منافع خود دستکاری کنند.

اینها تنها نمونه هایی از انواع مختلف حملات فیشینگ هستند. با پیشرفت تکنولوژی، مهاجمان به توسعه تکنیک های جدید و پیچیده تر برای فریب قربانیان خود ادامه می دهند. به این ترتیب، ضروری است که مراقب باشید و اقدامات مناسب را برای محافظت از خود و سازمانتان در برابر این حملات انجام دهید

راه های محافظت از دارایی خود در برابر فیشینگ

برای جلوگیری از حملات فیشینگ، اقدامات زیر را در نظر بگیرید:

در ارتباط ناخواسته شک داشته باشید: هنگام دریافت ایمیل، تماس های تلفنی یا پیام های ناخواسته محتاط باشید، به خصوص اگر آنها اطلاعات شخصی یا حساس را می خواهند. قبل از پاسخ دادن یا کلیک کردن روی هر پیوندی، مشروعیت فرستنده یا شرکت را بررسی کنید.

از فیلترهای ایمیل استفاده کنید: فیلترهای ایمیل را برای شناسایی و مسدود کردن تلاش های فیشینگ پیاده سازی کنید. این فیلترها می توانند ایمیل های فیشینگ شناخته شده را شناسایی کرده و از رسیدن آنها به صندوق ورودی کاربران جلوگیری کنند.

اجرای احراز هویت چند عاملی (MFA): کاربران را ملزم به ارائه بیش از یک شکل از احراز هویت برای دسترسی به سیستم ها یا داده های حساس کنید. این می تواند مانع از دسترسی غیرمجاز مهاجمان شود، حتی اگر اعتبار ورود کاربر را به دست آورده باشند. این احراز هویت دو یا چند عاملی در صرافی های ارز دیجیتال خارجی مانند کوینکس و ایرانی همچون والکس و همچنین نوع صرافی های غیرمتمرکز مانند پنکیک سواپ در امنیت کاربر بسیار تاثیر به سزایی دارد.

همچنین در کیف پول های ارز دیجیتال چه از نوع کیف پول سخت افزاری و چه کیف پول ارز دیجیتال برای اندروید، همواره این مورد برای ایمنی و حفظ امنیت ارزدیجیتال خود توصیه شده است.

به روز رسانی منظم نرم افزار: همه نرم افزارها، از جمله سیستم عامل ها، مرورگرهای وب و نرم افزارهای آنتی ویروس را به روز نگه دارید. بهروزرسانیهای نرمافزار اغلب شامل وصلههای امنیتی هستند که آسیبپذیریهای مورد سوء استفاده حملات فیشینگ را برطرف میکنند.

پیاده سازی ابزارهای ضد فیشینگ: روی ابزارهای ضد Phishing سرمایه گذاری کنید که می توانند این نوع حملات را در زمان واقعی شناسایی و مسدود کنند. این ابزارها می توانند ایمیل ها و صفحات وب را برای شناسایی حمله و جلوگیری از دسترسی کاربران به آنها تجزیه و تحلیل کنند.

نظارت بر ترافیک شبکه: ترافیک شبکه را برای نشانههایی از تلاشهای فیشینگ، مانند ارتباط غیرمعمول با دامنههای شناخته شده، کنترل کنید. این می تواند به شما کمک کند تا تلاش های این افراد را قبل از ایجاد آسیب شناسایی و مسدود کنید.

داده های حساس امن: داده های حساس را رمزگذاری کنید تا از دسترسی غیرمجاز محافظت کنید. این می تواند مانع از دستیابی مهاجمان به اطلاعات حساس شود، حتی اگر با موفقیت اعتبار یک کاربر را به خطر بیندازند.

انجام ممیزی های امنیتی منظم: ممیزی های امنیتی منظم را برای شناسایی و رفع آسیب پذیری ها در سیستم ها و فرآیندهای خود انجام دهید. این می تواند به شما کمک کند از مهاجمان جلوتر بمانید و از حملات فیشینگ قبل از وقوع جلوگیری کنید.

از گذرواژههای قوی و منحصربهفرد استفاده کنید: از رمزهای عبور قوی و منحصربهفرد برای هر حساب آنلاین استفاده کنید و از یک مدیر رمز عبور برای ذخیره و مدیریت ایمن گذرواژهها استفاده کنید.

با رعایت این نکات و اجرای اقدامات امنیتی لازم، می توانید از سازمان خود در برابر حملات فیشینگ محافظت کنید و خطر دسترسی غیرمجاز به داده های حساس را به حداقل برسانید.

موارد مشهور از حمله Phishing

نمونه هایی از حملات فیشینگ قابل توجه در طول تاریخ وجود داشته است. برخی از بدنام ترین آنها عبارتند از:

- PayPal Phishing Scam (2011): مهاجمان ایمیل هایی را ارسال می کردند که ادعا می کردند از PayPal هستند و به کاربران در مورد نقض امنیتی هشدار می دادند و از آنها می خواستند با کلیک بر روی یک پیوند، اطلاعات حساب خود را به روز کنند. این پیوند منجر به یک وب سایت جعلی PayPal شد که اعتبار ورود کاربران و سایر اطلاعات شخصی را ضبط می کرد.

- کلاهبرداری فیشینگ AOL (2005): مهاجمان ایمیل هایی را ارسال کردند که ادعا می کردند از AOL هستند و به کاربران هشدار می دادند که اگر اطلاعات حساب خود را تأیید نکنند، حساب های آنها به حالت تعلیق در می آید. این ایمیلها حاوی پیوندی به یک وبسایت جعلی AOL بود که اطلاعات کاربری و اطلاعات کارت اعتباری کاربران را ضبط میکرد.

- RSA حمله فیشینگ (2011): مهاجمان کارکنان RSA Security، ارائه دهنده پیشرو راه حل های امنیت سایبری را با ایمیل های فیشینگ حاوی پیوست های مخرب هدف قرار دادند. پس از باز شدن، پیوست یک backdoor بر روی رایانه قربانی نصب کرد که به مهاجمان امکان دسترسی به اطلاعات حساس را می داد.

- Google Docs حمله فیشینگ (2017): مهاجمان ایمیل هایی حاوی پیوند به یک سند جعلی Google Docs ارسال کردند. هنگامی که روی آن کلیک شد، این پیوند کاربران را به یک صفحه ورود جعلی گوگل هدایت کرد که اعتبار ورود آنها را ضبط می کرد. این حمله میلیون ها کاربر جیمیل را تحت تأثیر قرار داد.

اینها تنها چند نمونه از حملات فیشینگ فراوانی است که در طول تاریخ رخ داده است. مهم است که هوشیار باشید و اقداماتی را برای محافظت از خود در برابر قربانی شدن این نوع حملات انجام دهید.

جمع بندی

حملات فیشینگ همچنان تهدیدی قابل توجه برای افراد و سازمان ها در سراسر جهان است. این حملات به طور فزایندهای پیچیدهتر و شناسایی آنها دشوار میشود، و این امر باعث میشود تا افراد و سازمانها هوشیارتر و فعالانهتر از خود در برابر کلاهبرداریها محافظت کنند.

برای جلوگیری از قربانی شدن در حملات فیشینگ، ضروری است که خود و تیم خود را در مورد خطرات آن و نحوه شناسایی و اجتناب از تلاش های فیشینگ آموزش دهید. اجرای اقدامات امنیتی مانند فیلترهای ایمیل، احراز هویت چند عاملی، ابزارهای ضد فیشینگ و ممیزی های امنیتی منظم می تواند به محافظت از سازمان شما در برابر این حملات کمک کند.

به یاد داشته باشید که هرگونه فعالیت مشکوک را به پرسنل فناوری اطلاعات یا امنیتی گزارش دهید و با سازمان های مجری قانون برای بررسی و پیگرد حملات فیشینگ همکاری کنید. با انجام این مراحل، می توانید خطر قربانی شدن به کلاهبرداری هایی از این قبیل را کاهش دهید و از اطلاعات شخصی و مالی خود در برابر دسترسی غیرمجاز محافظت کنید.